今回もワイメール公式コラムをご覧いただき、ありがとうございます。

さて、2023年10月にGmailの送信者ガイドラインが更新され、従来のものより厳しい認証要件が2024年2月より要求されることをご存知でしょうか?

また、米Yahooでも同様のガイドラインを2024年初頭に適用することが発表されています。

GoogleとYahooの新Eメール認証要件への短い対応タイムライン

今回のコラムでは、特にドメイン認証について新しいガイドラインを確認し、ワイメールではどのように対応しているのか、お客様側ではどのような対応が必要なのかについてご紹介します。

目次

ガイドラインの要点

改定されたガイドラインでは「すべての送信者の要件」と「1日当たり5,000件以上のメールを配信する場合の要件」に分かれています。

「すべての送信者」では、SPFまたはDKIMメール認証が必須となり、「5,000件以上の場合」では、SPFおよびDKIMメール認証ならびにDMARCメール認証が必須となります。

このコラムでは、より要件が厳しい、「5,000件以上の場合」に対応することを前提にSPF/DKIM/DMARCの設定を確認していこうと思います。

ドメイン認証の見かた

Gmailでは、メールのソースを表示することでSPF/DKIM/DMARCの状況を表示することが可能です。

実際に配信したメールの認証状況を確認したい場合は、Gmailのアドレスに直接配信を行ってソースを表示することが一番簡単だと思います。

Gmailのアドレスにワイメールの環境からデフォルトの設定で配信を行った場合の表示を以下に示します。(IPやドメインは例示用のものです。)

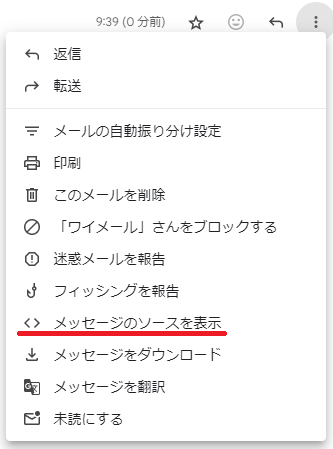

ブラウザ版Gmailで受信したメールを開き、右上に表示されている「︙」をクリックすると表示されるメニューから、「メッセージのソース」をクリックします。

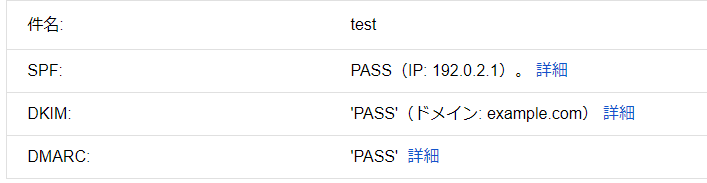

受信されたメールのソースが表示されますが、画面上部に送信者の情報や件名、ドメイン認証の結果がテーブル表示されています。

認証ができている場合は「PASS」になります。

ワイメールのデフォルト設定ではSPF、DKIM作成者署名、DMARCが設定済みのため、すべてPASSになっています。

ただし、SPFレコードが設定されていない、サーバーでDKIM署名が行われていない場合など、そもそも認証が行われていない場合は何も表示されないので注意してください。

エンベロープFromとヘッダFromの違いを認識しよう

なぜ送信元アドレスを変更できるの? – ヘッダとエンベロープの違い –でご紹介した通り、メールには2種類のFromアドレスが存在します。

簡単に言うと、エンベロープFromは実際に送信しているサーバーのアドレス、ヘッダFromは送信者が名乗っているアドレスです。

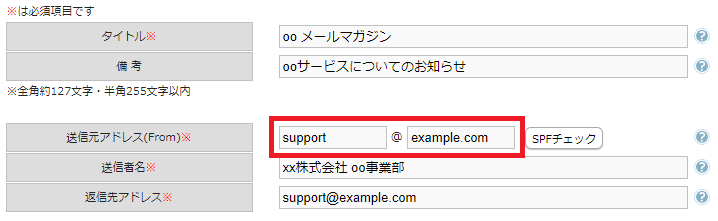

ワイメールにおいては、エンベロープFromのドメインはワイメールで契約しているドメイン(コントロールパネルのドメイン)、ヘッダFromのドメインは基本設定の編集ページで「送信元アドレス(From)」として設定したドメインです。

「送信元アドレス(From)」はデフォルトだとエンベロープFromのドメインと同じものが設定されていますが、これはお客様によって変更が可能になっています。

ワイメールでのドメイン認証の設定状況

以前のコラムでもご紹介したことがありますが、重要なことなので再度確認していきましょう。

また、説明を平易にするため、「送信元アドレス(From)」のドメインがワイメールで契約しているドメインの場合は以降で「契約ドメイン」、デフォルトから変更している場合は「契約ドメイン以外」と呼んでいきます。

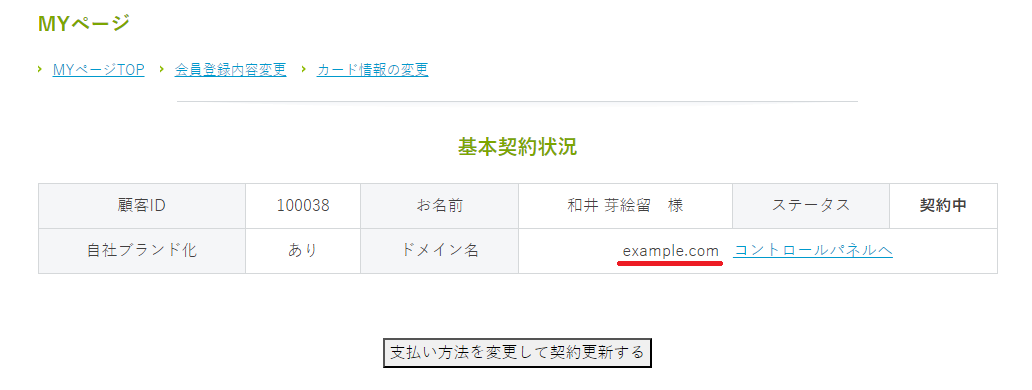

お客様の契約ドメインは普段使用されているコントロールパネルのドメインを確認するか、マイページにログインして「基本契約状況」の「ドメイン名」をご参照ください。

SPF

SPFは、「SPFレコード」と呼ばれるTXTレコードで配信を許可するIPアドレスを規定することで、受信者が送信元サーバーのIPアドレスが許可されているかどうかを検証できる仕組みで、DNSレコードの公開のみで設定が行えるため広く普及しています。

ワイメールでは、初期設定時に契約ドメインでワイメールの送信環境を許可するSPFレコードを公開しています。

SPF認証に使用されるSPFレコードは、エンベロープFromのドメインから取得されるため、「送信元アドレス(From)」のドメイン変更の有無にかかわらずワイメールから配信されたすべてのメールはSPF認証がパスします。

DKIM

送信者がメールデータをハッシュ化した後に秘密鍵を使用して暗号化したものをDKIM署名用ヘッダとして送信し、受信者が受信したメールデータから計算したハッシュと公開鍵で復号した署名が一致するかを検証することで行われるのがDKIM認証です。

難しいことを言いましたが、ハッシュの一致によって送信されたメールデータが経路の途中で改ざんされていないこと、DNSレコードで公開された公開鍵とペアになっている秘密鍵で暗号化していることで送信者が署名に使用したドメインの所有者であることの2点を保証することができます。

署名に使用したドメインとFromアドレスのドメインが一致する場合は作成者署名、別のドメインで署名されている場合は第三者署名と呼ばれます。

ワイメールでは、契約ドメインで配信を行う場合は作成者署名に、契約ドメイン以外で配信を行う場合、デフォルトの設定では契約ドメインで署名が行われるため第三者署名になります。

お客様側で所定のDNSレコードを公開してワイメールの設定を変更することで、契約ドメイン以外で配信を行う場合でも作成者署名を行うことが可能です。

詳細はDKIMの作成者署名と第三者署名とはでも紹介しているので、ご一読いただけると幸いです。

DMARC

「5,000件以上の場合」ではDMARCメール認証が必須になりました。

DMARCはSPF認証またはDKIM認証の結果をもとに、SPFアライメント、DKIMアライメントと呼ばれるチェックのいずれかをパスしたメールを認証します。

DMARCポリシーを介して、認証失敗したメールを受信者がどう処理するかを正規のドメイン所有者が指示することが可能です。

DMARCのアライメントの厳密度やDMARCポリシー、DMARCレポートを受け取るアドレスを規定するTXTレコード「DMARCレコード」は、ヘッダFromのドメインから取得されます。

ワイメールの場合、初期設定時に契約ドメインでDMARCレコードを公開しているため、契約ドメインで配信する場合はデフォルトでDMARC認証が行われます。

一方、契約ドメイン以外で配信する場合は、設定したドメインに対して、お客様自身でDMARCレコードの公開を行う必要があります。

FROMアドレスのドメインを変更してDMARC認証を行うにはどうすればよいですか?

SPFアライメント

DMARCのSPFアライメントでは、SPF認証がパスしており、エンベロープFromとヘッダFromのドメインが一致している必要があります。

契約ドメインで配信する場合はSPFアライメントはパスしますが、契約ドメイン以外で配信する場合、SPFアライメントは失敗します。

ただし、SPFアライメントが失敗することが悪いわけではありません。

一般論として、自前のメールサーバーを使用せずにワイメールのような外部のメール配信システムを利用する場合は基本的にエンベロープがヘッダと異なり、バウンスメールの処理などでエンベロープは変更できないためSPFアライメントは失敗することにご留意ください。

DMARCがパスするためには、SPFアライメントとDKIMアライメントのいずれかをパスすればよいので、契約ドメイン以外で配信する場合はDKIMを適切に設定することが大切になります。

DKIMアライメント

DMARCのDKIMアライメントでは、DKIM認証がパスしており、ヘッダFromと署名ドメインが一致している、つまりDKIMは作成者署名である必要があります。

契約ドメインで配信する場合は作成者署名での配信になるのでDKIMアライメントはパスします。

契約ドメイン以外で配信する場合、SPFアライメントが失敗するためDMARCをパスするにはDKIMアライメントをパスする必要があります。

そのため、下記ヘルプページを参考に、作成者署名を設定することを推奨します。

FROMアドレスのドメインを変更してDKIM認証を行うにはどうすればよいですか?

ドメイン認証のまとめ

契約ドメインで配信を行う場合

エンベロープFromとヘッダFromのドメインが一致し、SPF認証、DKIM認証、DMARC認証のすべてがパスするため、お客様側での対応は必要ありません。

契約ドメイン以外で配信を行う場合

お客様側で下記2点の対応が必要です。

その他の要件

ドメイン認証のほかにも、「広告メールの送信には購読解除を簡単にするためのワンクリック解除の仕組みを提供する」などの要件が追加されています。

これに対応するため、先日公開されたワイメール2.26では以前より設定されていたList-Unsubscribeヘッダに加えてList-Unsubscribe-Postヘッダを追加するなど、ガイドラインの変更に対応した改善を行っておりますので、まだバージョンアップがお済みでない方は、この機会にバージョンアップのご検討をお願いします。

また、日本語版のガイドラインにはまだ記載がありませんが、2023年12月になってから英語版のガイドラインに「メールの送信にTLSを使用する」旨が追記されましたが、こちらもワイメールではすでに対応しています。

ワイメール運営はこれらの情報にアンテナを高くし、お客様により良い配信環境をご提供するよう努力していく所存ですが、一方で「迷惑メール率を 0.3% 未満に維持」など、お客様の運用努力なしには実現しない部分もございますので、今後も健全なメール配信に努めていただけると幸いです。

最後に

今回のGmail送信者ガイドライン改定は、ワイメールのデフォルト設定で配信を行っている方は特に対応の必要はありませんが、ワイメールを使用して普段送受信に使用しているメールアドレスから配信している方などにとっては、DNSの設定が必要となる少々面倒な変更かと思います。

ですが、世界的なシェアのあるGmailがさらに強固な迷惑メール対策に踏み切り、米Yahooも追随したことで、今後多くのメールサーバーが同様の変更を行っていくと推測されます。

また、迷惑メールの対策強化は、正しい設定を行っている正当な配信者からすれば、むしろ第三者のなりすましなどによるレピュテーションリスクを低減し、到達率を高める追い風となりますので、この機会にご運用の見直しを行っていただけますと幸いです。

免責事項

当コラムの内容は、コラム執筆時点での内容です。今後のバージョンアップ等により、仕様やインターフェイスが変更になる場合がございます。

また、ご紹介したガイドラインについても、今後変更やさらなる改定が行われる可能性がある点について、あらかじめご了承ください。

“あなたは大丈夫?Gmailの改定された送信者ガイドラインとワイメールでの対応” への5件の返信

コメントは受け付けていません。